Los científicos en computación han ideado un ataque que extrae de forma fiable las claves criptográficas secretas por la captura de los sonidos agudos provenientes de un ordenador mientras se muestra un mensaje cifrado.

La técnica, descrita en untrabajo de investigación publicado el miércoles, Ya se ha demostrado con éxito para recuperar una clave RSA de 4.096 bits utilizada para descifrar mensajes de correo electrónico porGNU Privacy Guard, Una implementación de código abierto del estándar OpenPGP. Publicación del nuevo ataque fue coordinado con el lanzamiento de una actualización de GnuPG calificado como \ "\ importante" que contiene medidas para prevenir el ataque. Sin embargo, los científicos advirtieron que una variedad de otras aplicaciones también son susceptibles a los mismos ataques criptoanálisis acústico. En muchos casos, el sonido se escapa de las teclas puede ser capturada por un smartphone estándar situado cerca de un equipo de destino, ya que descifra un e-mail a conocer a los atacantes.

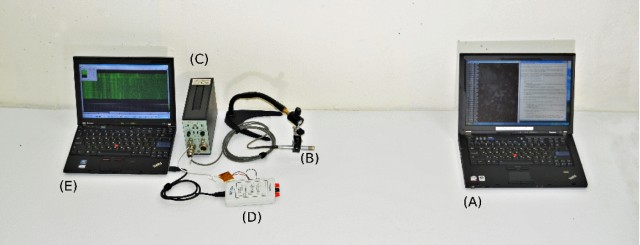

\ "Ideamos y demostrar unextracción de llaveataque que puede revelar 4096 bits RSA claves secretas cuando es utilizado por GnuPG se ejecuta en un ordenador portátil dentro de una hora analizando el sonido generado por el equipo durante el descifrado de los textos cifrados escogidos, \ ", escribieron los investigadores. \" Demostramos el ataque a diversos objetivos y por diversos métodos, incluyendo el micrófono interno de un teléfono móvil normal colocado al lado de la computadora y el uso de un micrófono sensible a una distancia de cuatro metros [un poco más de 13 pies]. \ "

Leer 6 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario