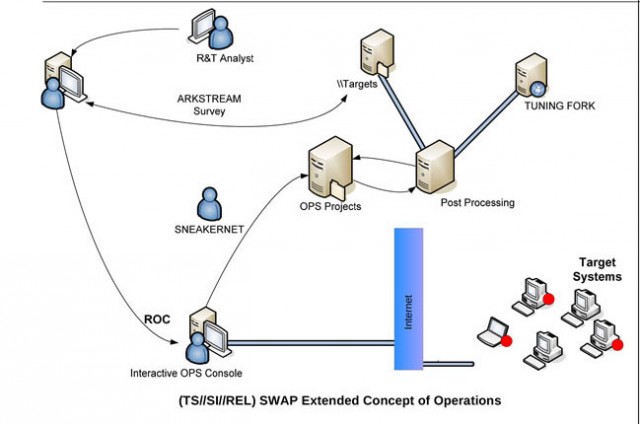

Operaciones de hacking sofisticadas de la Agencia de Seguridad Nacional van mucho más allá de utilizar vulnerabilidades de software para acceder a los sistemas de destino. La agencia cuenta con un catálogo de herramientas disponibles que haría de James Bond Q celoso, proporcionando los analistas de la NSA acceso a casi todas las fuentes posibles de datos sobre un objetivo.

En algunos casos, la NSA ha modificado el firmware de los ordenadores y los sistemas de hardware, incluyendo la red enviados por Cisco, Dell, Hewlett-Packard, Huawei y Juniper Networks-para dar a sus operadores de ambos ojos y oídos dentro de las oficinas de la agencia ha apuntadas. En otros, la NSA ha elaborado hazañas personalizada del BIOS que pueden sobrevivir incluso la reinstalación de sistemas operativos. Y en otros, la NSA ha construido y desplegado sus propios cables USB en los lugares de destino-completos con herrajes espía y transceptor de radio embalado dentro.

Documentos obtenidos porEl espejorevelar una colección fantástica de herramientas de vigilancia que se remontan a 2007 y 2008, que dio la NSA el poder de recolectar todo tipo de datos durante largos períodos de tiempo sin la detección. Las herramientas, que van desde las puertas traseras instaladas en el firmware de red y software de potencia pasiva insectos instalados en el equipo, dan la NSA una capacidad persistente de controlar algunos de los objetivos con poco riesgo de detección. Mientras que los sistemas dirigidos por algunos de los "productos" que figuran en los documentos son más de cinco años de edad y es probable que hayan sido reemplazados en algunos casos, los métodos y las tecnologías utilizadas por todos los productos que podrían explotar fácilmente aún así estar en uso en alguna forma en las operaciones de vigilancia de la NSA en curso.

Leer 16 párrafos restantesComentarios

No hay comentarios:

Publicar un comentario