Llamarlo la más sofisticada campaña de espionaje de malware impulsada jamás descubierto, los investigadores dijeron que han descubierto un ataque que se remonta al menos a 2007, que infecta los equipos que ejecutan Windows, OS X y sistemas operativos Linux de 380 víctimas en 31 países.

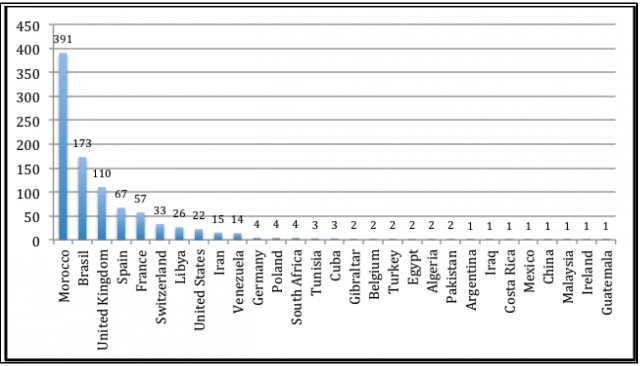

La campaña \ "Máscara \", que recibe su nombre de una cadena de texto que se encuentra en uno de los ejemplares de malware, incluye una variedad de componentes utilizados para desviar las claves de cifrado, pulsaciones de teclas, las conversaciones de Skype, y otros tipos de datos sensibles fuera infectados computadoras. También hay evidencia de que los atacantes de habla hispana tenían malware que corrió en dispositivos que ejecutan iOS de Apple y los sistemas operativos móviles Android de Google. Las víctimas incluyen agencias gubernamentales, embajadas, instituciones de investigación, empresas de capital privado, activistas, empresas de energía, y las empresas en otras industrias. La sofisticación de la máscara hace que sea probable que la campaña es obra de atacantes patrocinados por un Estado-nación con buenos recursos, dijeron los investigadores de Kaspersky Lab, la empresa de seguridad con sede en Moscú que lo descubrió.

Aparece Mask-o \ "Careto \" como su traducción española argot en el código fuente analizado por Kaspersky-se une a un panteón de otras campañas de malware patrocinados por el Estado, con nombres como Stuxnet, Llama, Duqu, Octubre Rojo, Icefog y Gauss. A diferencia de las campañas de crimeware más oportunistas que generan ingresos al dirigirse a cualquiera con una computadora conectada a Internet, estos \ "amenazas avanzadas persistentes \" (APT) son mucho más decidida. Son amenazas a medida que tienen por objeto que las personas u organizaciones específicas que poseen datos únicos o capacidades con valor nacional o estratégico de negocios.

Leer 8 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario