SS7 permite a un atacante utilizar sólo un número de teléfono para tener acceso a llamadas y mensajes hacia y desde ese teléfono-y puede ser utilizado para socavar la seguridad de WhatsApp y telegramas. (crédito:Petr Kolář (modificado por Ars)

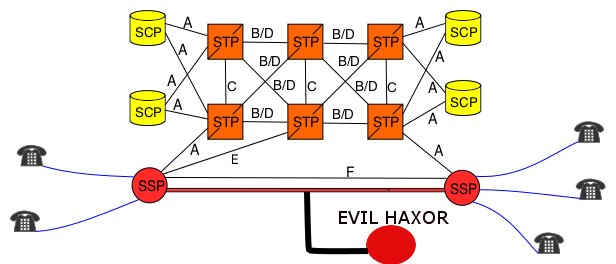

Una debilidad documentado en Sistema de Señalización 7 se ha mostrado para permitir la interceptación generalizada de las llamadas telefónicas y mensajes de texto (SS7 es la pública conmutada protocolo de señalización de la red telefónica utilizada para configurar y llamadas telefónicas ruta, sino que también permite cosas como el teléfono portabilidad de números). Esta debilidad en SS7 puede incluso socavar la seguridad de los sistemas de mensajería WhatsApp cifrados como y Telegram.

En un segmento de abril del60 minutos, El congresista demócrata Ted Lugar de Californiapiratas informáticos permitidos para demostrar cómo podían escuchar en sus llamadas. A la luz de la fuga masiva de información de contacto personal del Congreso 'por los hackers, el congresista Lugar está instando a la Comisión Federal de Comunicaciones para tomar medidas rápidamente para solucionar el problema con SS7. Los hackers están supuestamente vinculados a la inteligencia rusa.

La vulnerabilidad en SS7 erarevelado en una presentaciónen la conferencia de seguridad RSA en marzo. Se aprovecha el uso de SS7 por redes celulares para manejar los datos de facturación y ubicación del teléfono para el enrutamiento de llamadas. La vulnerabilidad está abierto a cualquier persona con acceso a la señalización SS7. Esto incluye no sólo a las empresas de telecomunicaciones que han \ "\" itinerancia relaciones con el portador primario de un teléfono, pero cualquier actor estatal o pirata informático que tiene acceso a las redes de esas empresas. El uso de SS7, un atacante podría crear un proxy para enrutar las llamadas y mensajes de texto. Podía interceptarlos y registrarlas sin el conocimiento de las personas en los extremos de las comunicaciones. Un atacante también podría suplantar textos y llamadas de un número.

Leer 3 párrafos restantescomentarios

| Tweet |

No hay comentarios:

Publicar un comentario