Agrandar(crédito:

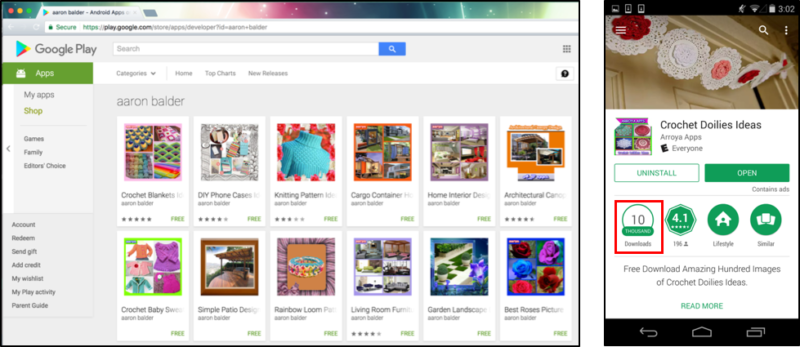

Es un misterio que dejó investigadores rascándose la cabeza: 132 aplicaciones de Android en el funcionariomercado trató de infectar a los usuarios con malware de Windows ....

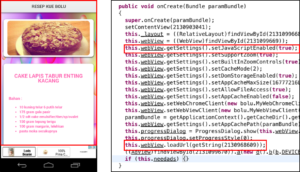

Las aplicaciones, que fueron engendrados por siete diferentes desarrolladores, en su mayoría contenían ocultaron cuidadosamente las etiquetas de iframe basados en HTML que conectaban a dos dominios maliciosos muy ofuscado. En un caso, una aplicación no hizo uso de iframes pero en vez usó un lenguaje de Visual Basic de Microsoft para inyectar todo un ejecutable de Windows ofuscado en el código HTML. Las aplicaciones fueron equipados con dos capacidades. Uno era para cargar los anuncios intersticiales, y el otro era para cargar la aplicación principal. Las principales aplicaciones cargadascomponentes que se han configurado para permitir que el código JavaScript cargada para acceder a la funcionalidad nativa de la aplicación.

Eso fue un montón de trabajo teniendo en cuenta que el malware basado en Windows era incapaz de ejecutar en un dispositivo Android. Además de eso, los dos dominios maliciosos en el iframes-brenz.pl y chura.pl-fueron tomadas por las autoridades de seguridad de Polonia en 2013. Entonces, ¿qué, precisamente, que estaba pasando?

No hay comentarios:

Publicar un comentario