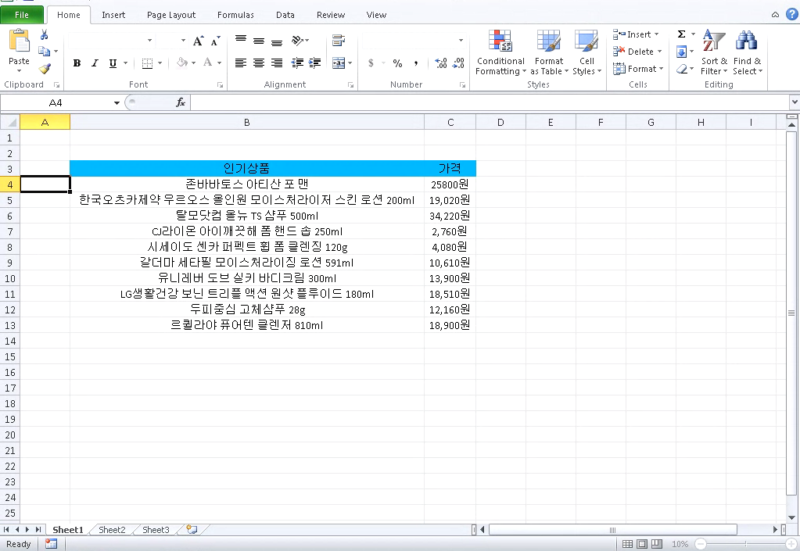

AgrandarUna captura de pantalla del documento malicioso de Excel que distribuye un Flash zeroday. (crédito:

Un grupo de piratería cada vez más sofisticado está explotando una vulnerabilidad de día cero en Flash Player de Adobe que les permite tomar el control total de las máquinas infectadas, dijeron investigadores el viernes.

La vulnerabilidad crítica de uso después de la liberación, que está indexada como CVE-2018-4877, reside en la última versión del Flash ampliamente instalado, dijeron investigadores del grupo Talos de Cisco Systems en un comunicado.entrada en el blogdicho por separadolas versiones anteriores al Flash actual 28.0.0.137 también son susceptibles. La vulnerabilidad salió a la luz el miércoles cuando el CERT de Corea del Sur emitió unconsultivoadvirtiendo que circulaba un código de ataque en estado salvaje que explotaba la falla del día cero.

Talos dijo que el exploit se está distribuyendo a través de un documento de Microsoft Excel que tiene un objeto Flash malicioso incrustado en él. Una vez que se activa el objeto SWF, instala ROKRAT, una herramienta de administración remota que Talos ha estado rastreando desde enero de 2017. Hasta ahora, el grupo detrás de ROKRAT -que Talos llama Grupo 123- ha dependido de la ingeniería social o vulnerabilidades anteriores conocidas anteriormente que los objetivos aún no se han parchado. Esta es la primera vez que el grupo usa un exploit de día cero.

Lee los 5 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario