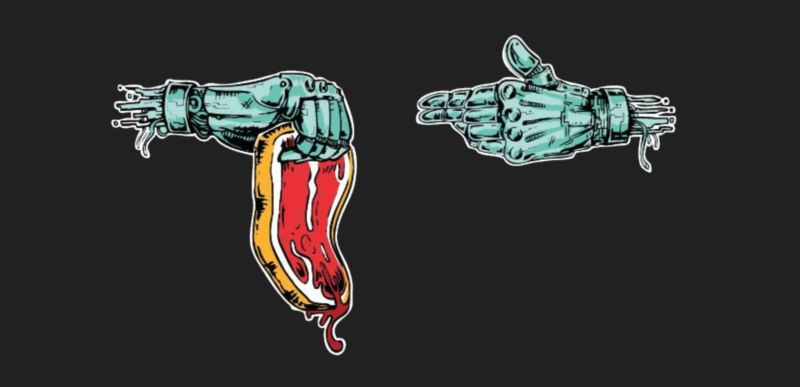

AgrandarSe suponía que Meatpistol sería lanzado en DEFCON. Pero Salesforce sacó el enchufe y despidió a dos empleados de seguridad para que lo presentaran. (crédito:DEFCON / Schwartz y Cramb

En Defcon, en Las Vegas, el mes pasado, se difundió rápidamente que dos vocales-miembros del "equipo rojo" de Salesforce habían sido despedidos por un alto ejecutivo de Salesforce cuando salían del escenario. Presentados bajo su control de Twitter, fueron Josh \ "FuzzyNop \" Schwartz, director de seguridad ofensiva de Salesforce, y John Cramb, un ingeniero de seguridad ofensiva.

Schwartz y Cramb fueronPresentando los detalles de su herramienta, llamada Meatpistol. Es un \ "marco de implante de malware modular \" similar en intención al kit de herramientas Metasploit utilizado por muchos probadores de penetración, excepto que Meatpistol no es una biblioteca de exploits comunes, y no está destinado a pruebas de penetración. Se esperaba que la herramienta se publicara como código abierto en el momento de la presentación, pero Salesforce ha retenido el código.

\ "Meatpistol es un marco para equipos rojos para crear mejores implantes, \" y una \ "herramienta de automatización de infraestructura ofensiva \", explicó Schwartz y Cramb en su presentación. Tiene la intención de automatizar el trabajo grunt de desplegar nuevos ataques de malware para múltiples tipos de objetivos. En lugar de probar las vulnerabilidades comunes como suelen hacer los probadores de penetración, el equipo interno de Schwartz llevó hasta el mes pasado el trabajo de probar y atacar constantemente los sistemas de Salesforce. Incluso robó datos como adversarios reales, operando con reglas de compromiso casi sin restricciones internamente.

Leer 7 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario