Agrandar(crédito:León kimbro

Desde principios de año, el gobierno de los EE. UU. Y las compañías de seguridad privadas han estado advirtiendo de una sofisticada ola de ataques quesecuestro de dominios pertenecientes a múltiples gobiernos y empresas privadas a una escala sin precedentes. El lunes, un informe detallado proporcionó nuevos detalles que ayudaron a explicar cómo y por qué los secuestros generalizados de DNS permitieron a los atacantes extraer grandes cantidades de correo electrónico y otras credenciales de inicio de sesión.

El artículo, publicado por el reportero de KrebsOnSecurity Brian Krebs, dijo que, en los últimos meses, los atacantes detrás de la llamada campaña de pioneros del DNS han comprometido componentes clave de la infraestructura del DNS para más de 50 compañías y agencias gubernamentales del Medio Oriente. El artículo del lunes continúa informando que los atacantes, que se cree que tienen su base en Irán, también tomaron el control de los dominios que pertenecen a dos servicios occidentales altamente influyentes: el Netnod Internet Exchange en Suecia y el Packet Clearing House en el norte de California. Con el control de los dominios, los hackers pudieron generar certificados TLS válidos que les permitieron lanzar ataques de intermediarios que interceptaban credenciales confidenciales y otros datos.

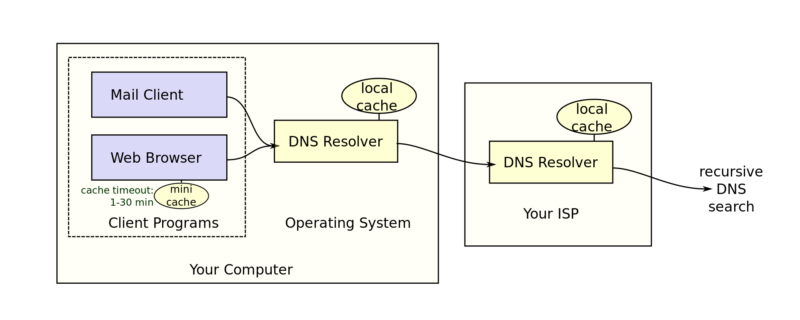

Corto para el sistema de nombres de dominio, el DNS actúa como uno de los servicios más fundamentales de Internet al traducir los nombres de dominio legibles para los humanos a las direcciones IP que una computadora necesita para ubicar otras computadoras a través de la red global. El secuestro de DNS funciona falsificando los registros de DNS para que un dominio apunte a una dirección IP controlada por un pirata informático en lugar del propietario legítimo del dominio. DNSpionage ha llevado el secuestro de DNS a nuevos niveles, en gran parte al comprometer servicios clave en los que las empresas y los gobiernos confían para proporcionar búsquedas de dominio para sus sitios y servidores de correo electrónico.

Leer 13 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario