Agrandar(crédito:Software Check Point

En 2016, los investigadores descubrieron una botnet queconvirtió teléfonos Android infectados en mensajes de escucha encubiertosque podría extraer datos confidenciales de redes protegidas. Google en ese momento dijo que eliminó las 400 aplicaciones de Google Play que instalaron el código botnet malicioso y tomó otras "acciones necesarias" no especificadas para proteger a los usuarios infectados.

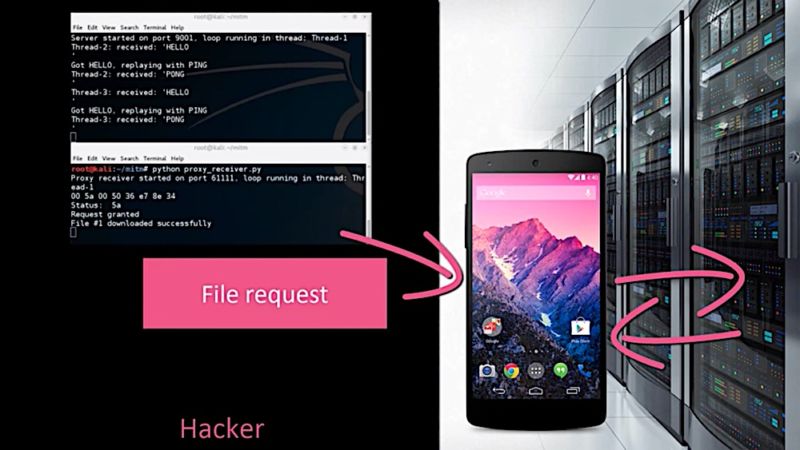

Ahora, aproximadamente 16 meses después, un hacker ha proporcionado evidencia de que la llamada botnet DressCode continúa floreciendo y actualmente puede esclavizar hasta cuatro millones de dispositivos. Las infecciones representan un riesgo significativo porque hacen que los teléfonos usen elProtocolo SOCKSpara abrir una conexión directa a los servidores atacantes. Los atacantes pueden hacer un túnel hacia las redes domésticas o corporativas a las que pertenecen los teléfonos, en un intento de robar contraseñas de enrutadores y sondear las computadoras conectadas en busca de vulnerabilidades o datos no seguros.

Peor aún, una interfaz de programación que el servidor de comando y control del atacante usa para establecer la conexión no está encriptada y no requiere autenticación, una debilidad que permite a otros atacantes abusar de manera independiente de los teléfonos infectados.

Leer 17 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario