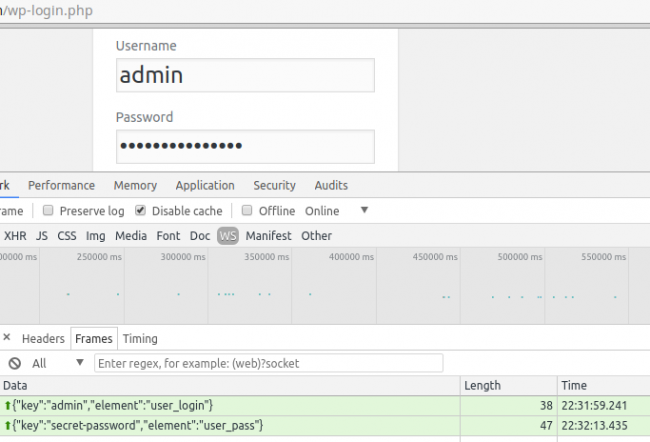

AgrandarUna captura de pantalla que muestra un registrador de teclas extrayendo nombres de usuario y contraseñas. Actualmente está infectando más de 2.000 sitios web de WordPress. (crédito:

Más de 2.000 sitios web que ejecutan el sistema de administración de contenido de WordPress de código abierto están infectados con malware, advirtieron los investigadores a fines de la semana pasada. El malware en cuestión registra contraseñas y casi cualquier cosa que un administrador o visitante escriba.

El registrador de pulsaciones es parte de un paquete malicioso que también instala un minero de criptomoneda en el navegador que se ejecuta subrepticiamente en las computadoras de las personas que visitan los sitios infectados. Datos proporcionadosaquíaquíyaquímediante el servicio de búsqueda de sitios web PublicWWW mostró que, a partir del lunes por la tarde, el paquete se estaba ejecutando en 2.092 sitios.

La firma de seguridad del sitio web Sucuri dijo que este es el mismo código malicioso quefuncionó en casi 5,500 sitios de WordPressen diciembre. Esas infecciones se limpiaron después de que las soluciones Cloudflare [.] -el sitio utilizado para alojar las secuencias de comandos maliciosas-fueran eliminadas. Las nuevas infecciones se alojan en tres sitios nuevos, msdns [.] En línea, cdns [.] Ws y cdjs [.] En línea. Ninguno de los sitios que alojan el código tiene alguna relación con Cloudflare o cualquier otra compañía legítima.

Leer 6 párrafos restantesComentarios

| Tweet |

No hay comentarios:

Publicar un comentario